Android-бэкдор шпионит за сотрудниками российского бизнеса

Компания «Доктор Веб» сообщает о распространении многофункционального бэкдора Android.Backdoor.916.origin для мобильных Android-устройств, который атакует представителей российского бизнеса

В течение месяца специалисты компании «Доктор Веб» выявили множество угроз в каталоге Google Play. Среди них — программы-подделки семейства Android.FakeApp, загружавшие мошеннические сайты. Кроме того, был обнаружен очередной троян, похищавший логины и пароли от учетных записей Facebook. Также злоумышленники распространяли троянов семейства Android.Joker, которые подписывают жертв на платные мобильные услуги.

ГЛАВНЫЕ ТЕНДЕНЦИИ АВГУСТА

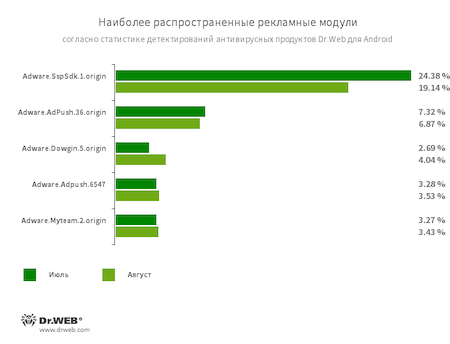

Программные модули, встраиваемые в Android-приложения и предназначенные для показа навязчивой рекламы на мобильных устройствах. В зависимости от семейства и модификации они могут демонстрировать рекламу в полноэкранном режиме, блокируя окна других приложений, выводить различные уведомления, создавать ярлыки и загружать веб-сайты.

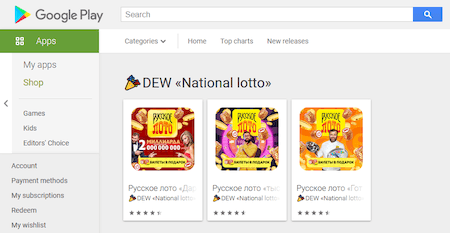

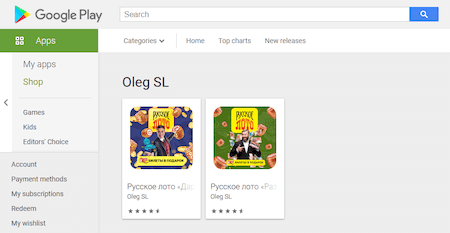

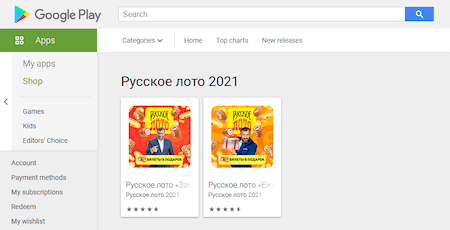

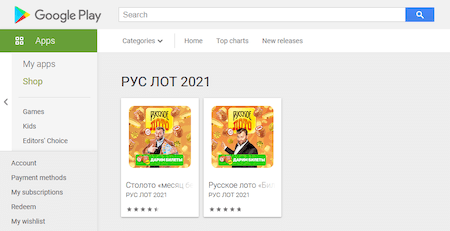

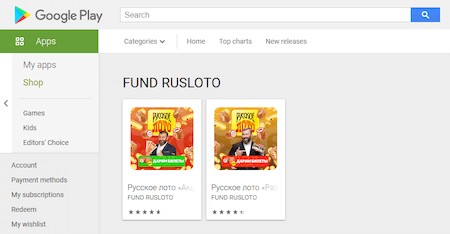

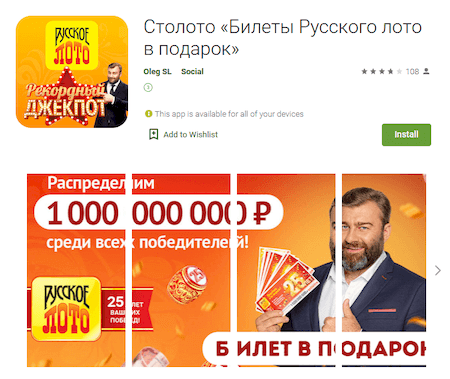

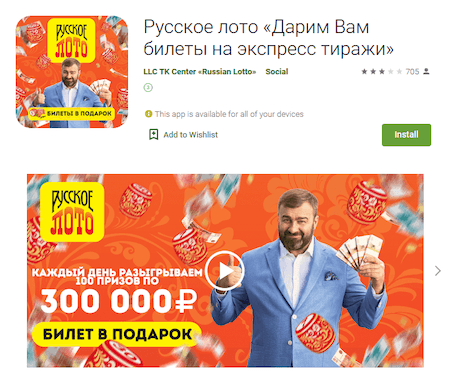

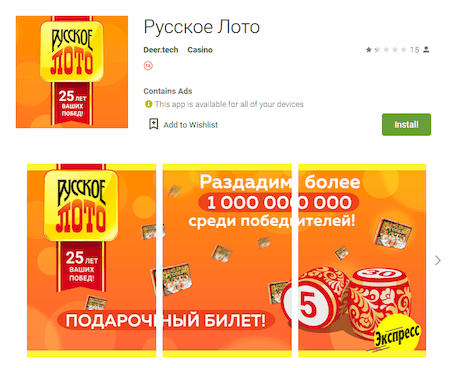

В августе в каталоге Google Play было обнаружено множество вредоносных программ. Среди них — программы-подделки семейства Android.FakeApp, которые используются в различных мошеннических схемах. Так, часть этих троянов вновь распространялась под видом официальных приложений популярных российских лотерей «Русское лото» и «Гослото», а также их официального дистрибьютора «Столото». Подделки были добавлены в вирусную базу Dr.Web как Android.FakeApp.307, Android.FakeApp.308, Android.FakeApp.309, Android.FakeApp.310, Android.FakeApp.311, Android.FakeApp.312, Android.FakeApp.325, Android.FakeApp.328, Android.FakeApp.329, Android.FakeApp.330, Android.FakeApp.332, Android.FakeApp.333, Android.FakeApp.334, Android.FakeApp.335 и Android.FakeApp.341.

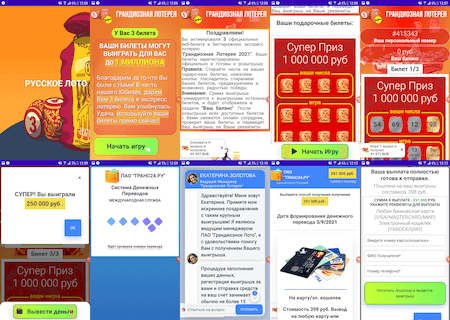

При запуске программы загружали мошеннические сайты, где потенциальным жертвам предлагалось получить бесплатные лотерейные билеты и принять участие в розыгрыше призов. Однако это был обман: игра лишь имитировалась, а для получения «выигрыша» от пользователей требовалось оплатить «комиссию» или «пошлину» — эти деньги оседали в карманах мошенников.

Пример работы одного из таких троянов показан ниже:

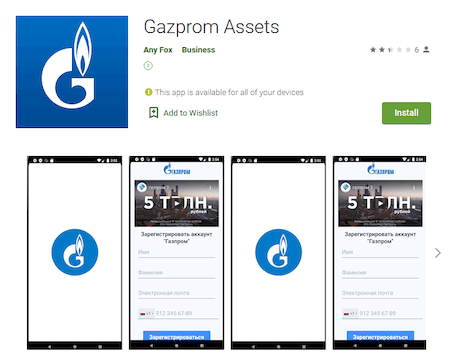

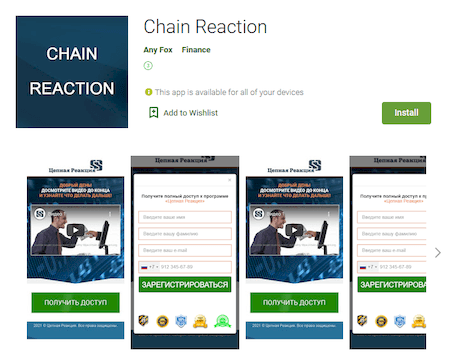

Примеры того, как такие подделки выглядят в Google Play:

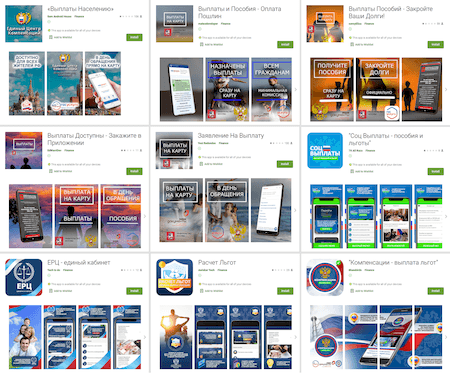

Другими подделками были очередные приложения, с помощью которых российские пользователи якобы могли найти информацию о различных социальных выплатах от государства, а также непосредственно получить эти выплаты на свои банковские карты и счета. Как и в случае со схемой с лотерейными билетами, такие программы лишь загружали мошеннические сайты, на которых для получения «выплат» требовалось оплатить «комиссию».

Трояны были добавлены в вирусную базу Dr.Web как Android.FakeApp.306, Android.FakeApp.313 и Android.FakeApp.325.

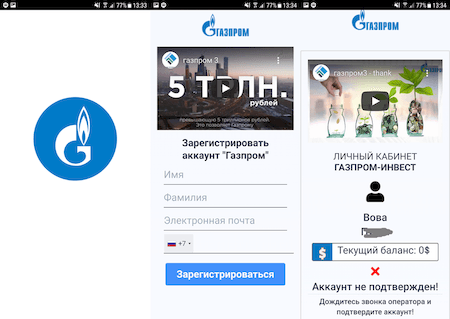

Кроме того, были обнаружены новые мошеннические программы, якобы предназначенные для инвестирования и торговли на финансовом рынке. Некоторые из них злоумышленники распространяли от имени известных компаний.

Эти трояны, получившие имена Android.FakeApp.305, Android.FakeApp.314, Android.FakeApp.315 и Android.FakeApp.316, загружали различные «финансовые» сайты-приманки, где пользователям предлагалось пройти регистрацию, чтобы начать зарабатывать. В некоторых случаях у них запрашивались имя, фамилия, адрес электронной почты и номер мобильного телефона, в других — только телефонный номер. Затем жертвы обмана могли быть перенаправлены на другие мошеннические ресурсы, получить уведомление о том, что мест для новых клиентов якобы не осталось, либо увидеть просьбу дождаться звонка «оператора».

Примеры работы этих троянов:

При помощи таких инвестиционных программ-подделок злоумышленники не только собирают персональную информацию пользователей и могут украсть их деньги, но и способны в дальнейшем вовлечь их в другие мошеннические схемы, в том числе продав полученные данные третьим лицам.

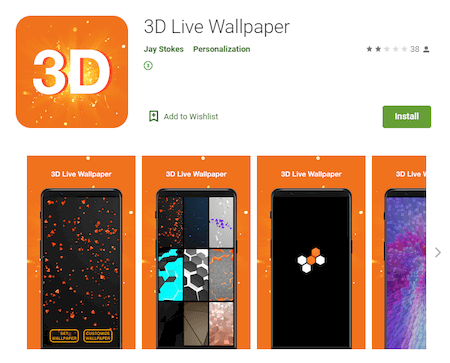

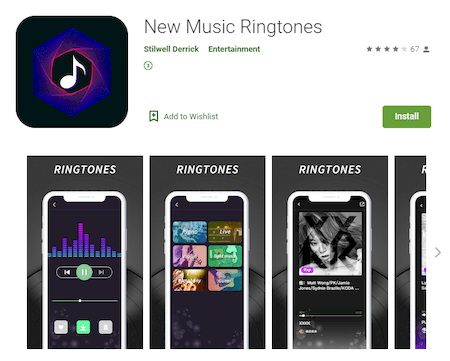

Среди выявленных в Google Play угроз также оказались и новые представители семейства опасных троянов Android.Joker, добавленные в вирусную базу Dr.Web как Android.Joker.320.origin, Android.Joker.858 и Android.Joker.910. Первый распространялся под видом анимированных обоев 3D Live Wallpaper, второй маскировался под музыкальное приложение New Music Ringtones, а третий выдавал себя за приложение Free Text Scanner для сканирования текстов и создания PDF-документов. Все они подписывали владельцев Android-устройств на платные мобильные услуги, а также могли загружать и исполнять произвольный код.

Также наши вирусные аналитики обнаружили нового трояна, предназначенного для кражи логинов и паролей от учетных записей Facebook. Он распространялся под видом программы, позволяющей защитить установленные приложения от несанкционированного доступа. Троян был добавлен в вирусную базу Dr.Web как Android.PWS.Facebook.34.

Для защиты Android-устройств от вредоносных и нежелательных программ пользователям следует установить антивирусные продукты Dr.Web для Android.

Материал подготовлен: Доктор Веб

Компания «Доктор Веб» сообщает о распространении многофункционального бэкдора Android.Backdoor.916.origin для мобильных Android-устройств, который атакует представителей российского бизнеса

«Базальт СПО» выпустила операционную систему «Альт Образование» 11.0. Среди ключевых изменений — приложение «Альт Центр» для настройки и просмотра информации о системе, использование рабочего окружения KDE Plasma 6 по умолчанию и обновленные приложения

На фоне растущих угроз большинство МСП в России до сих пор не подходят к вопросам информационной безопасности системно: в большинстве компаний вопросы ИБ решаются по остаточному принципу, у 13 % вообще нет ответственных, а 16 % не применяют никаких технических решений для обеспечения кибербезопасности. Такие данные представлены в исследовании ИТ-компании «Киберпротект» и платформы по поиску работы «Работа.ру»

«Лаборатория Касперского» и MWS AI (входит в МТС Web Services) проанализировали, как меняется восприятие нейросетей среди пользователей и к каким последствиям это может привести с точки зрения кибербезопасности

В топ-3 по популярности входят Telegram, VK и Авито.

«Р7-Офис» представляет собой значительно более мощный инструмент для организаций разного масштаба

Мошенники активно эксплуатируют доверчивость пользователей, уязвимости дешевых устройств и анонимность криптовалют. Осведомленность и базовые меры безопасности помогут избежать потерь

В ходе кампании сотрудники компаний получают фишинговые письма, маскирующиеся под официальные рассылки государственных министерств.

XXI век – эпоха цифровизации. Практически все сферы жизни, от личного общения до государственных операций, перешли в онлайн. Но вместе с удобствами появились и новые угрозы: кибератаки, утечки данных, финансовые махинации

Ваши контактные данные не публикуются на сайте.