Выбираем отечественный NGFW: Айдеко vs Интернет Контроль Сервер / межсетевые экраны

Что делать, если разработчик вашего межсетевого экрана покинул российский IT-рынок? Берём курс на отечественные NGFW! Обсудим текущую ситуацию на рынке ИТ-решений. Так ли страшен OpenSource, как о нем говорят? Российское программное обеспечение ИКС и Айдеко - что общего и в чем разница популярных российских NGFW? Принципы работы модулей фильтрации трафика: контроль приложений, контент-фильтр, межсетевой экран, IPS. Возможности сервисных модулей: маршрутизация, авторизация пользователей, DNS, DHCP. Информационная безопасностьМежсетевой экран ИКС

Чтобы данные вашей сети были защищены от утечек информации, вирусов, несанкционированных изменений, настройте сеть с межсетевым экраном ИКС. В ИКС доступны разные инструменты, обеспечивающие безопасность данных.Файрвол

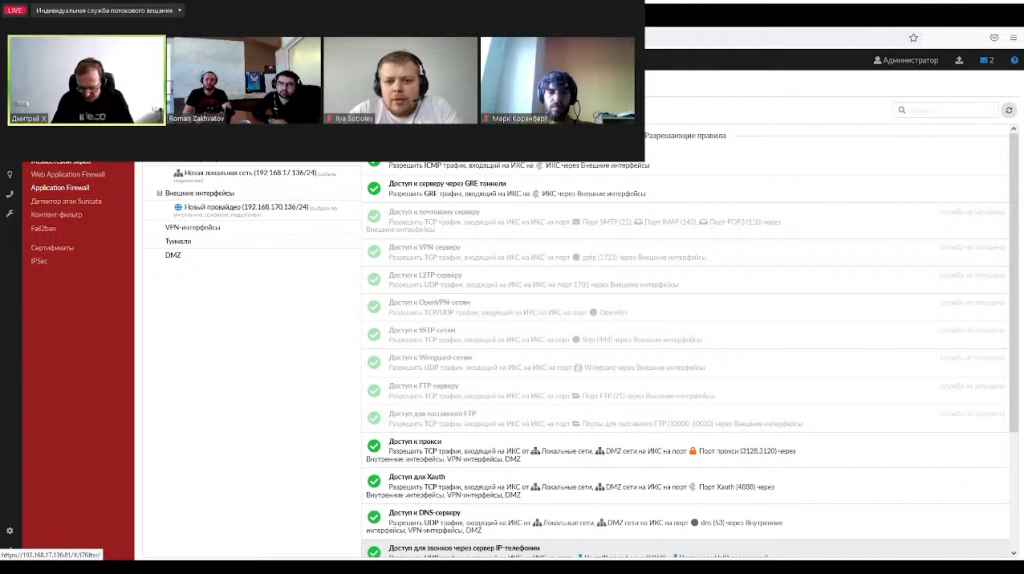

Установленный на границе сети, файрвол ИКС контролирует доступ пользователей за пределы сети и защищает данные. По готовым инструкциям в документации ИКС системный администратор может быстро настроить межсетевой экран.

Возможности:

1 Защищает сеть организации от различных внешних угроз

2 Контролирует движение трафика на уровне IP-адресов и портов

3 Позволяет настроить запрещающие и разрешающие правила, указать приоритеты

4 Ограничивает количество подключений к Интернет Контроль Серверу

5 Поддерживает NAT

Антивирусная защита

В ИКС интегрированы 2 антивируса: ClamAV и Kaspersky. Первый доступен всем клиентам по умолчанию, для работы второго нужно дополнительно приобрести лицензию Kaspersky для ИКС. Модуль можно бесплатно протестировать - для этого нужно запросить тестовый ключ в отделе продаж.

Kaspersky Anti-Virus в межсетевом экране мгновенно реагирует на угрозы — анализ внешнего трафика производится еще до того, как он оказывается в локальной сети. Вредоносная программа обнаруживается на этапе пограничной маршрутизации на уровне прикладных протоколов (при передаче файлов или открытии интернет-страниц). Анализируется и весь внутренний трафик, проходящий через шлюз, предупреждая распространение внутренних угроз.

Возможности:

1 Проверка http- и https-трафика

2 Защита локальной сети от проникновения вредоносных программ

3 Доступна статистика системных сообщений модуля

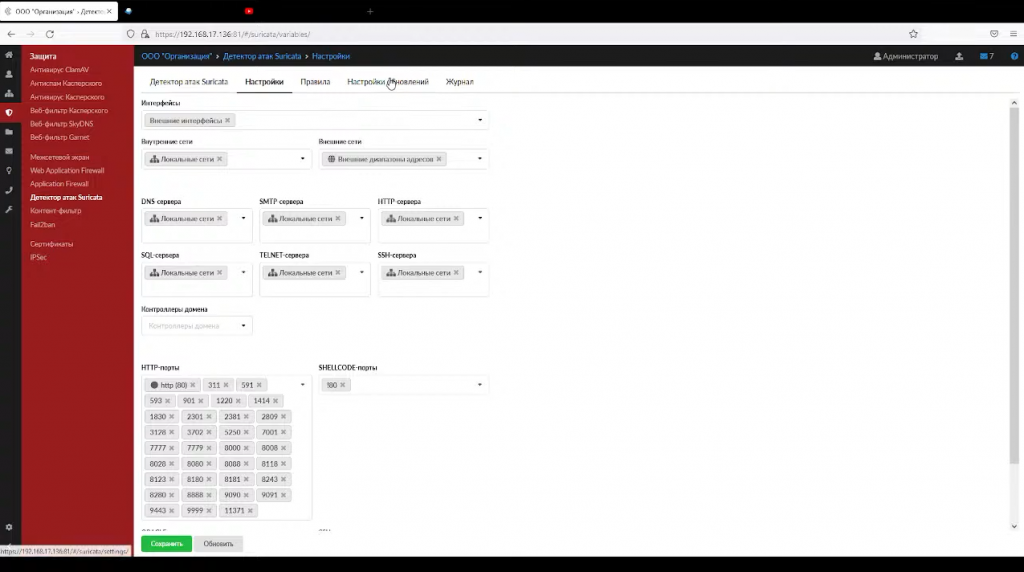

IDS/IPS Suricata

Система обнаружения и предотвращения вторжений в ИКС фиксирует и хранит информацию о подозрительной активности, блокирует ботнеты, DOS-атаки, TOR, анонимайзеры, P2P и торрент-клиенты.

По умолчанию Suricata (система обнаружения и предотвращения вторжений) в Интернет Контроль Сервере анализирует трафик на внешних интерфейсах. Администратор может редактировать параметры работы: указать внутренние и внешние сети, диапазоны адресов различных серверов, используемые порты.

Возможности:

1 Поддерживает правила Snort и Emerging Threats

2 Высокопроизводительная и многозадачная IDS/IPS

3 Использует фреймворк Netmap в режиме IPS

Шифрование туннелей

Позволяет объединить физически удаленные сети в единую логическую структуру. ИКС поддерживает IPSec, OpenVPN, IPIP / GRE туннели.

IPSec

Позволяет настроить туннели с оборудованием сторонних вендоров (например, MikroTik или Cisco). Поддерживает 2 режима:

туннельный — исходящий из локальной сети пакет шифруется вместе с данными заголовочного поля и помещается в новый пакет с новыми заголовочными данными;

транспортный — шифруются только данные пакета, заголовочные поля передаются без изменений.

IPIP / GRE

Протоколы подходят для настройки подключения между серверами. Администратор указывает в настройках ИКС нужный интерфейс и параметры маршрутизации, устанавливает аналогичные настройки на другом конце туннеля. После этого можно безопасно передавать данные.

OpenVPN

OpenVPN позволяет устанавливать соединения между компьютерами за NAT-firewall без изменения их настроек. Одна из машин выбирается сервером, остальные — клиентами. На сервере прописывается адрес пространства внутри OpenVPN-сети и размещаются SSL-сертификаты, а на клиентах указывается внешний ip-адрес сервера.

Возможности:

1 Позволяет объединить локальные сети, удаленные офисы

2 Гарантирует безопасность передаваемых данных

3 Сисадмин может выбрать подходящий вариант туннеля

Web Application Firewall

WAF на сегодня — самый совершенный вариант защиты от взлома веб-приложения. Его основное отличие от других систем защиты — это поддержка самообучающегося алгоритма, дополняющего работу UTM.

Возможности:

1 Полный контроль доступа к серверу (подробный журнал с результатами машинного анализа)

2 Применение в качестве прокси-сервера

3 Система централизованного управление (с поддержкой удаленного интерфейса)

4 Детальный учет трафика (входящий, исходящий, с разделением по HTTP/HTTPS)

5 Почта и jabber (можно использовать для обустройства защищенного канала корпоративной связи)

6 Собственный модуль IP-телефонии

Материал подготовлен - ООО "А-Реал Консалтинг"

Ваши контактные данные не публикуются на сайте.